Corona Betrugsversuch per e-Mail

Nachdem Anfang April 2020 schon mal das Sofortprogramm für die Corona-Hilfe überprüft wurde und die Auszahlungen eine Zeit lang gestoppt wurden, sind jetzt wieder gefälschte E-Mails unterwegs. Diese sollen bei Unternehmen vermutlich Daten sammeln und abgreifen. Auch bei uns ist eine dieser Nachrichten eingegangen.

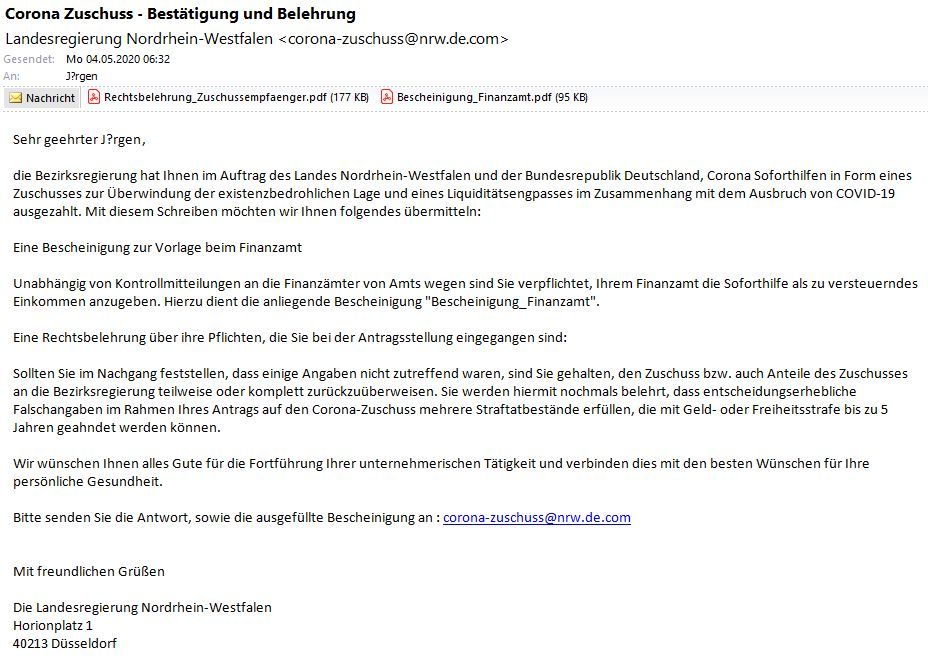

Schon der erste Blick in die eingegangene E-Mail (siehe Bild 1 ) hat die Nachricht als Betrugsversuch verraten, war doch, in meinem Fall, der Anredename „J?rgen“ genannt worden. Dies mag noch ein schnell zu erkennender Fehler sein, der nur dann auffällt, wenn ein Vorname ein „ä, ö, ü und / oder ß“ enthält. Aber auch sonst dürfte es sehr schnell klar werden, dass es sich um einen Betrugsversuch handelt.

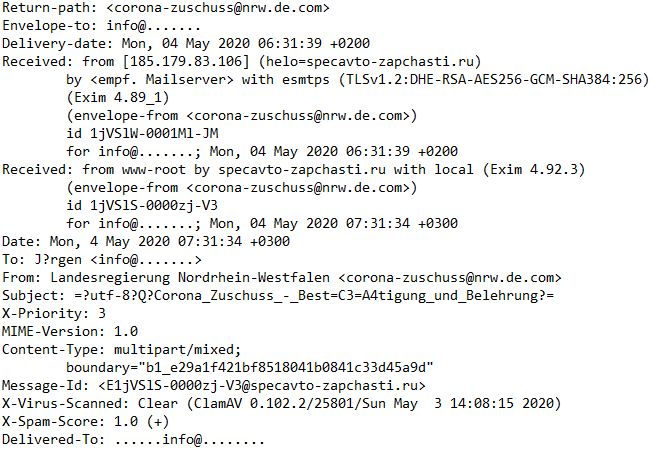

Ein kurzer Blick in den Header (siehe Bild 2 / Internetkopfzeilen) verrät die Herkunft der Nachricht doch schon sehr eindeutig. In einem Auszug aus dem „Header“ der Nachricht lautet es: Received: from www-root by specavto-zapchasti.ru with local (Exim 4.92.3) (envelope-from <corona-zuschuss@nrw.de.com>)

Mit ein wenig Sachverstand und einem weiterem Check kommt hier sicher jeder zu der Erkenntnis: „Hier stimmt etwas nicht!“ War dort doch zu lesen „specavto-zapchasti.ru“. Und noch sicherer bin ich mir, dass die Landesregierung in NRW keine E-Mailserver mit der Endung .ru benutzt! Die Abkürzung .ru steht doch für Russland.

Der Befehl „nslookup“ liefert mir noch die IP-Adresse des sendenden Emailservers. Diese lautet: 185.179.83.106

Und ein „Geo-Location-Check“ listet mir dann den Standort und die Company (ISP), welche für die Verwaltung der IP-Adresse zuständig ist, auf. Dort ist zu lesen: Der Server hat seine Heimat in Belarus (in Weissrussland), in oder zumindest in der Nähe von Minsk. Verwaltet wird die IP-Adresse vom zuständigen ISP: Business Network Ltd. Ansässig in Minsk

Hier ein Auszug aus dem Ergebnis der Recherche für die IP-Adresse:

| descr: | Belarussian data communication service provider. |

| org-name: | Business Network Ltd |

| org-typ: | LIR |

| address: | K. Tsetkin str, 51, 601 |

| address: | 220004 |

| address: | Minsk |

| address: | BELARUS |

| phone: | +375 17 2030101 |

| fax: | +375 17 3063131 |

Fazit:

Nach kurzer Analyse der Nachricht und des dazugehörigen Headers hat der Verfasser der Mitteilung sich doch sehr wenig bzw. keine Mühe gegeben und die Nachricht kann sehr schnell als Betrugsversuch identifiziert werden. Damit dürfte jedem sehr schnell klar werden, dass es sich bei der Email um einen Betrugsversuch handelt und diese eigentlich sofort nach Erhalt gelöscht werden sollte. Ganz wichtig noch zu wissen ist: Bei den zuvor ermittelten Daten handelt es sich vermutlich nicht um den Betreiber des Servers, sondern nur um den Verwalter der IP-Adresse bzw. des IP-Adressbereiches.

Noch ein Hinweis in eigener Sache und zum Thema Datenschutz. Alle zuvor genannten Informationen sind frei im Internet zugänglich und mit kleiner Recherche erreichbar die Adresse und die sonstigen Daten wurden von den Verantwortlichen der jeweiligen Unternehmen freiwillig gelistet und preisgegeben.